Tiger Bridge

Intro

Tiger Bridge è un prodotto Tiger Technology. Tiger Bridge è un connettore che crea un unico namespace tra fonti diverse e l'Object Storage di Cubbit Cloud. Consente la replica, il tiering e la condivisione di dati non strutturati con funzionalità di file-locking tra diversi file system. I dati vengono archiviati in Cubbit in formato nativo. Tiger Bridge può essere distribuito su infrastrutture fisiche o virtuali e può essere facilmente integrato nell'ambiente esistente.

Prerequisiti

Per configurare Tiger Bridge con Cubbit, per prima cosa è necessario ottenere access key e secret key dalla Cubbit Web Console oppure https://console.[il-tuo-tenant].cubbit.eu. Si possono seguire queste istruzioni su come iniziare con un account Cubbit e generare queste chiavi.È necessario creare un nuovo bucket vuoto con il versioning abilitato. È necessario creare un bucket vuoto con il versioning abilitato.

A questo punto è necessario disporre dell'ultima versione del software Tiger Bridge.

Installazione

Tiger Bridge va installato e completamente configurato su un file server Windows. Il server Windows deve avere accesso a un account di storage Cubbit preparato come da indicazioni del punto precedente. Tiger Bridge può essere distribuito come configurazione hybrid standalone o come configurazione multi-site. Il multi-site richiede la licenza "multi-site" e tutti i server che partecipano al multi-site devono avere Tiger Bridge configurato con le stesse impostazioni che puntano alla stessa configurazione di Cloud storage.

Configurazione hybrid standalone

Questa installazione verrà ripetuta su ogni server facente parte di una configurazione multi-site. Esistono altri parametri specifici per gli ambienti multi-site, descritti nella sezione multi-site di questo documento.

-

Installare Tiger Bridge sul server Windows. L'installazione viene eseguita lanciando il file di installazione di Tiger Bridge e seguendo la procedura guidata. Durante l'installazione, è possibile selezionare due componenti:

- Tiger Bridge installa il prodotto, la GUI e l'interfaccia a riga di comando.

- La Shell Extension si integra con Windows Explorer e consente la gestione manuale dei dati attraverso il menu contestuale di Windows Explorer.

-

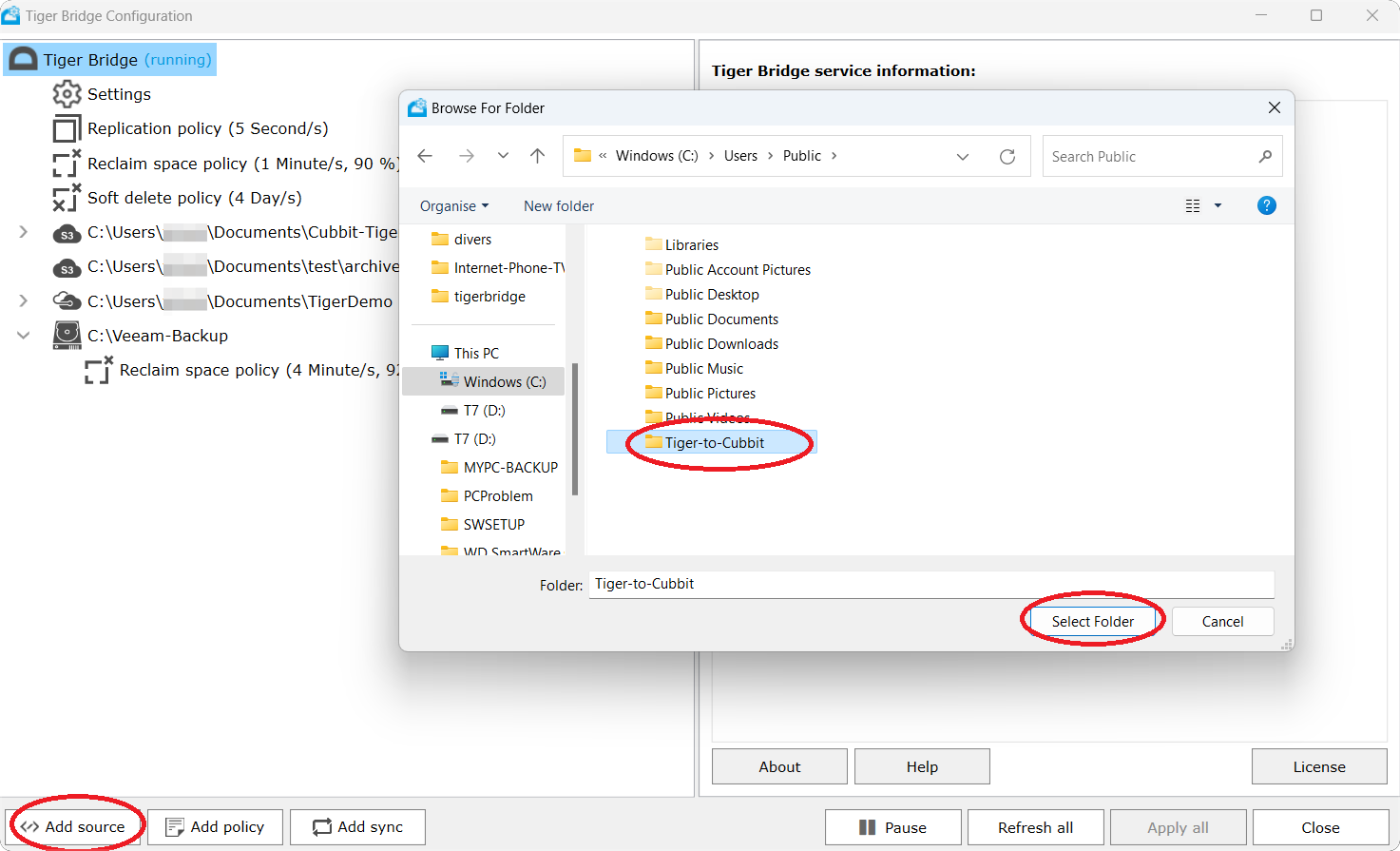

Nella Tiger Bridge Configuration, aggiungere una risorsa di volume locale:

- Selezionare Tiger Bridge nel riquadro di sinistra

- Selezionare Add Source

- Selezionare il percorso di root di un'unità o sfogliare la cartella che si desidera utilizzare per l'archiviazione dei dati.

- Selezionare una cartella e premere OK. In questo esempio, si utilizzerà la cartella

C:\Users\Public\Tiger-to-Cubbit.

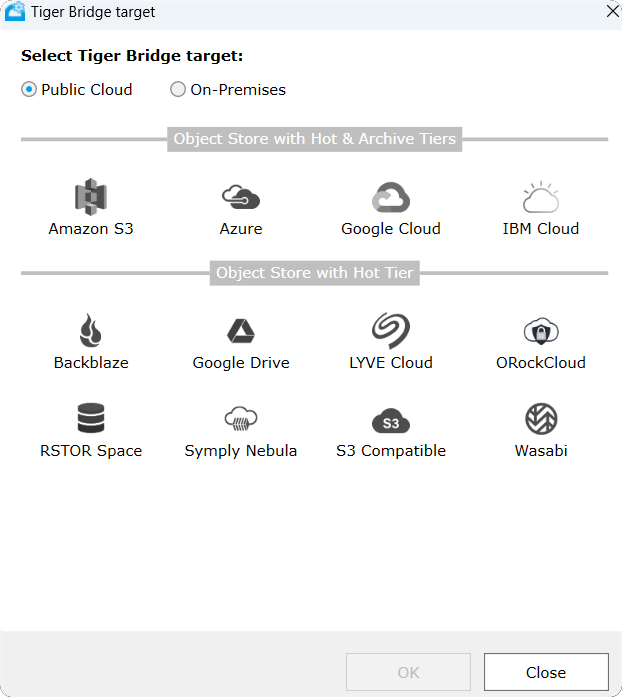

Una volta selezionata la cartella di origine, viene visualizzato il menu di destinazione e sarà necessario selezionare il cloud S3 compatibile, quindi premere OK.

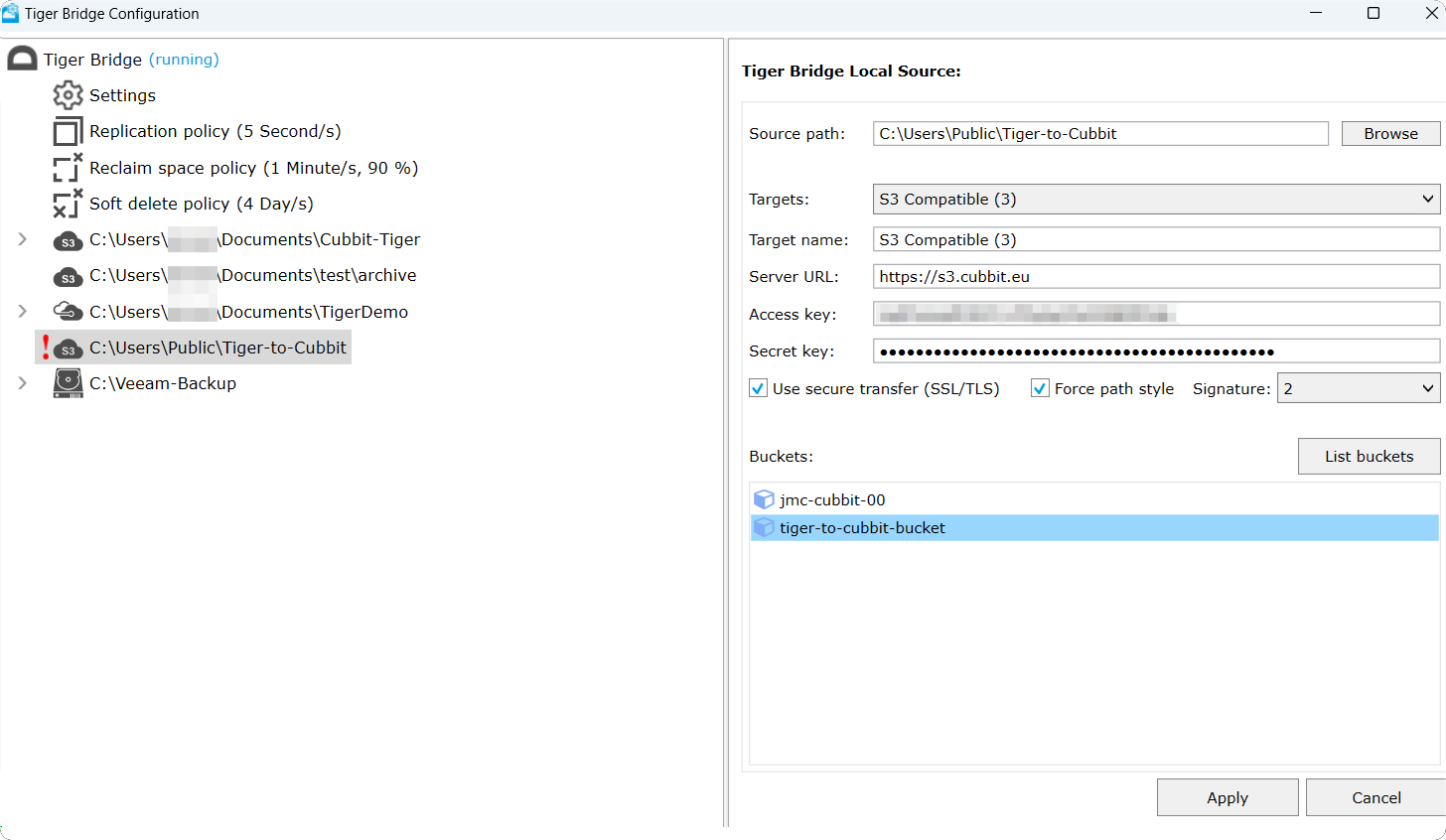

Viene quindi visualizzato il menu Cloud e devono essere fornite le seguenti informazioni:

- Endpoint Cubbit S3 (nel nostro caso

s3.cubbit.euoppures3.[il-tuo-tenant].cubbit.euse hai un tenant personalizzato) - La chiave di accesso e la chiave segreta create con la Cubbit Console.

Quindi fare clic su List buckets e selezionare il bucket appropriato.

In questo esempio, il nome del bucket è tiger-to-cubbit-bucket, selezionare Apply.

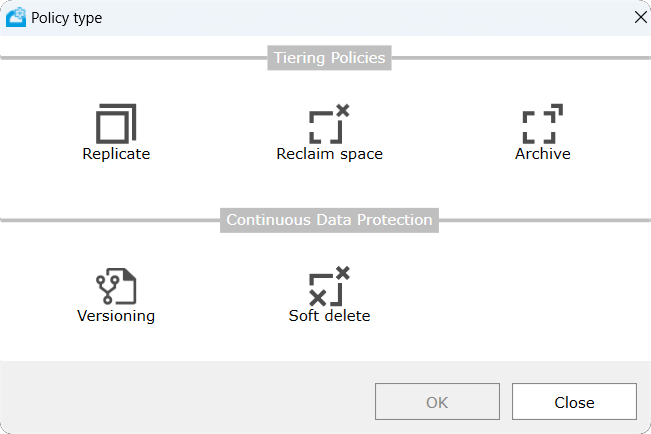

È necessario definire le seguenti policy. Le policy possono essere globali (si applicano a tutte le origini definite) o locali (si applicano a un'origine specifica) e sovrascrivono la policy globale, se esiste.

Creare una policy selezionando "Add policy". Selezionare la policy in base ai requisiti del caso d'uso:

Replicate

Questa policy specifica quando i dati vengono copiati dall'origine locale al bucket Cubbit. La replica automatica viene eseguita in base ai criteri definiti dall'utente.

Reclaim Space

Questa policy consente di ridurre la quantità di spazio di archiviazione on-premise utilizzato, una volta che i dati sono stati replicati nel Cloud storage. Sostituisce i dati con un file stub. Un file stub si presenta esattamente come il file reale, ma non contiene dati (non occupa spazio).

Archive

Questa policy non è applicabile al Cloud Storage di Cubbit.

Versioning

Per mantenere più versioni dei file replicati, il versioning deve essere abilitato sia sul target che su Tiger Bridge. Se è disabilitato su uno dei due, ogni nuova copia di un file replicato sovrascrive la precedente.

Il versioning è necessario per proteggere i dati da attacchi ransomware, permettendo il recupero di versioni precedenti di un file.

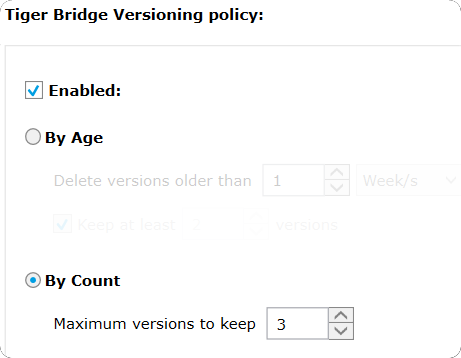

Finché il versioning sarà abilitato su Tiger Bridge, ciascuna copia di un file è mantenuta come una versione separata nel target. Per limitare il numero di copie di uno stesso file, Tiger Bridge permette di impostare il numero massimo di versioni tramite la policy sul versioning. Dopo aver abilitato le policy sul versioning, l'utente potrà scegliere quella più appropriata. Il versioning può essere definito sia per un periodo di tempo specificato, sia per numero di versioni. L'utente dovrà selezionare il caso d'uso più rilevante.

Di seguito tutte le versioni vengono mantenute per una settimana con un minimo di due versioni:

Mentre qui un massimo di 3 versioni vengono mantenute indipendentemente dal periodo di tempo:

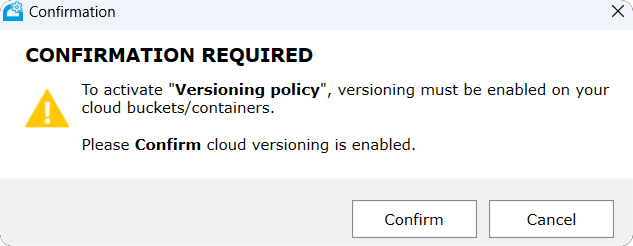

Quando il versioning è abilitato su Tiger Bridge, è richiesto che anche il bucket sia configurato con il versioning abilitato. Un avviso ricorda all'utente di assicurarsi che la configurazione sia corretta.

Soft Delete

Considerando che l'Object Storage S3-compatibile non dispone di un "cestino" per mantenere i dati cancellati per errore, la policy Soft Delete specifica dopo quanto tempo un file deve essere eliminato dal target a seguito dell'eliminazione dalla sorgente, nel caso "Delete Replica when Source File is removed" sia stato abilitato. La durata specificata nella policy Soft Delete preserverà i dati per il periodo impostato permettendo di recuperare file eliminati accidentalmente. L'esempio sottostante mostra una granularità estesa e l'opzione scelta è di 2 giorni:

Configurazione Multi-site

Tiger Bridge deve essere installato su tutti i server che partecipano al multi-site e la stessa configurazione deve essere impostata per il Target Cloud. Tiger Bridge sincronizza automaticamente il contenuto di più sorgenti, ciascuna su un computer differente con Tiger Bridge in esecuzione, attraverso un target comune. Il meccanismo è pensato per facilitare scenari di geo-replication.

La sincronizzazione è impostata al livello della policy folder:

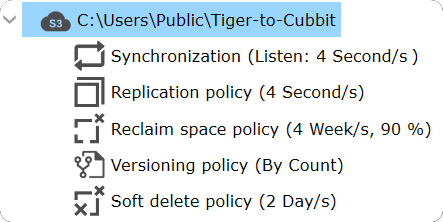

Negli ambienti di tipo multi-site è consigliato impostare i valori di replicazione e sincronizzazione a pochi secondi (massimo 5 secondi). Il set completo di policy del multi-site apparirà come nel seguente screenshot:

Protezione da ransomware

Tiger Bridge offre tre metodi per proteggere i dati dai ransomware:

- Longer Replication Policy

- Fuse Defense

- Versioning

La policy longer retention, ad esempio impostata a 24 ore, concederà 24 ore di tempo all'amministratore di Tiger Bridge dopo un attacco ransomware per rilevare il problema e risolverlo. Se i file in una sorgente vengono criptati, puoi accedere al tuo portale cloud e scaricare le copie che risiedono lì. Finchè riesci a farlo entro il tempo della policy replication, nel nostro caso 24 ore, i file che scarichi non saranno criptati e perderai solamente le modifiche introdotte in questo periodo d'attesa di 24 ore.

Fuse Defense: se un ransomware colpisce più file contemporaneamente, la coda di replica diventa estremamente elevata; se questa soglia viene superata, Tiger Bridge viene sospeso. L'amministratore potrà vedere la quantità di file modificati e in sospeso all'interno delle directory controllando le proprietà delle cartelle nella directory di origine. Il valore corretto per questa soglia dipende dal carico di lavoro del cliente. Lo screenshot seguente mostra la sezione delle impostazioni in cui è necessario selezionare Enable ransomware e il numero di file in coda:

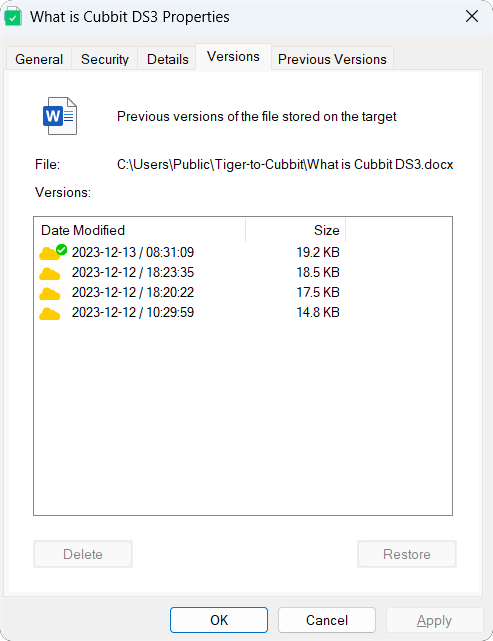

Versioning: Questo metodo fornisce le versioni di tutti i file modificati ed è compito dell'amministratore selezionare quale versione deve essere ripristinata.

La combinazione di Fuse Defence e Versioning può richiedere più spazio di storage in cloud per mantenere le nuove versioni, quando necessario, ma è la migliore soluzione contro gli attacchi ransomware.

Se un file appare criptato, utilizzando l'estensione Tiger Bridge di Windows Explorer, l'utente può selezionare una versione precedente e ripristinarla al posto di quella criptata facendo clic su Restore:

Per maggiori informazioni sull'utilizzo di Tiger Bridge, potete consultare la documentazione ufficiale e selezionare l'ultima release sia per il Manuale di amministrazione che per le note di rilascio.

Per la protezione dai ransomware, potete scaricare il documento Ransomware Protection with Tiger Bridge.